Hay un argumento que se lanza mucho cuando alguien expresa el deseo de hacer su computadora imposible de rastrear. Es algo así, y probablemente ya lo has oído, «Si no tienes nada que esconder, no necesitas esconder tu información». Y, francamente, es un argumento ridículo.

A la gente le gusta la privacidad, no necesariamente con intención maliciosa. En este momento su información, información personal y su actividad en línea, se transmite para que las empresas se beneficien de ella. No es un secreto que los sitios web recopilan datos.

En algunos casos, es inofensivo como una compañía que quiere entender cuánto tráfico recibe en ciertos días y horas. ¿Pero no encuentras extraño que de alguna manera recibas anuncios, en Internet, de cosas de las que acabas de hablar con alguien? No estás siendo paranoico.

Si le interesa proteger su presencia y hacer que su computadora sea imposible de rastrear, no busque más.

Cifrado de la encriptación

Hacer que su computadora sea imposible de rastrear, y ocultar su actividad en línea, gira en torno a la utilización de niveles y niveles de cifrado para su encriptación. Tu anonimato depende de lo lejos que quieras llegar en la madriguera del conejo. En pocas palabras, cuanto más tengas, más seguro podrás estar, y más imposible de rastrear será tu ordenador.

Pulsaciones de teclas

Esta es su primera avenida hacia una computadora imposible de rastrear. Tu primer indicio podría haber sido una contraseña fuerte, y no estarías equivocado, necesariamente. Sin embargo, piénsalo de esta manera: si alguien ya está mirando tus pulsaciones de teclas y usas una contraseña fuerte, entonces ya la sabe. En lugar de eso, primero encripta tus pulsaciones de teclas y luego crea una contraseña segura.

Un registrador de teclas es a menudo el catalizador que lleva a que la cuenta bancaria de un individuo sea asaltada.

Contraseñas

La persona promedio usa lo que sólo puede ser descrito como una «contraseña conveniente». Una contraseña conveniente es algo que es lo suficientemente aleatorio para evitar que otros usuarios promedio entren a sus cuentas, pero lo suficientemente fácil de recordar. Esto crea un problema. Para empezar, a menudo se basa en información personal que tal vez conozcan una o dos personas más, un amigo cercano o un familiar, y unos pocos números.

Hacer la contraseña débil y simple, y un intento de fuerza bruta es casi inevitable.

Software Antivirus

Esto es un hecho. Navegar por la web, incluso la misma superficie de la web, puede ser un lugar peligroso sin un software antivirus en tu ordenador.

¿Adónde fuiste?

VPNs

El MVP cuando se trata de ocultar su presencia en línea. Se mencionó antes que una IP es como tu insignia online; una etiqueta de nombre público para que otros la vean. Un VPN toma eso y lo tira por la ventana. En otras palabras, una VPN puede ocultar tu etiqueta de nombre o te da una que tiene gente buscándote en otras partes del mundo; una doble.

Mejor aún, las VPNs vienen con su propia encriptación. Ten cuidado con algunos servicios de VPN. Si un servicio VPN sólo ofrece el protocolo «PPTP», corre por el otro lado. Su encriptación ya ha sido desencriptada. Imagina cubrirte la cara y decirle a la gente que no estás ahí. Así es como se usa el PPTP.

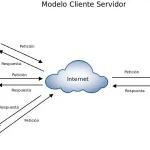

Proxies

Los proxies, como las VPNs, apuntan a ocultar tu dirección IP, y a su vez, ocultar tu actividad en línea. Un «servidor proxy» es básicamente un intermediario. Es más parecido a un cortafuegos que a una VPN, pero algunos servidores proxy están construidos con una VPN y varios niveles de seguridad. Un servidor proxy es como una máscara para tu ordenador.

Utiliza tanto un servidor proxy como una VPN para niveles más altos de seguridad.

La hibernación de Windows debe continuar

La hibernación pone su ordenador en suspensión después de un tiempo determinado. Sin embargo, esto crea una captura de pantalla de su RAM en el momento en que hiberna. Esta captura de pantalla luego hace su hogar en su HDD (unidad de disco duro). Esto, por supuesto, es rastreable.

1. Abre el Inicio de Windows. Haz clic en el icono de Windows o pulsa la tecla de Windows.

2. Escriba en cualquier parte del menú, «panel de control».

3. Dirígete a «Sistema y Seguridad» y luego «Opciones de Poder».

4. Haz clic en «Cambiar la configuración del plan» en el plan de energía que estés usando. A continuación, «Cambiar la configuración de energía avanzada».

5. Localiza «Dormir» y haz clic en el icono «+» . Después, abre «Hibernar después».

6. Haz clic en «Setting» y ponlo en «0». Esto asegurará que su computadora nunca hiberna.

Cortar las ventanas

Cuando un programa se bloquea, o cualquier parte de Windows se bloquea, se hace un registro. Esta información se puede enviar a Windows para su revisión. Este es otro registro.

1. Mantén pulsada la tecla de Windows + R para abrir «Ejecutar».

2. Escriba «services.msc» sin citas.

3. En Servicios, localiza «Servicio de reporte de errores de Windows», y haz clic con el botón derecho.

4. Haz clic en «Propiedades». Bajo «Tipo de inicio», elige «Deshabilitado».

Haciendo buenos hábitos

A continuación se presentan algunos hábitos que debería adoptar si desea que su computadora alcance un estado imposible de rastrear.

- Su información privada es privada por una razón. Incluso tu cumpleaños puede dejar un rastro.

- No hay tal cosa como demasiada encriptación. Encripta todo lo que puedas.

- Quita y deshabilita los registros USB. La información se guarda cuando se conecta un USB.

- Con la misma línea de pensamiento, los sellos de tiempo también deben ser desactivados. Dejan una línea de tiempo de sus actividades, un detalle rastreable.